Hace menos de una semana que han salido a la luz dos de los fallos de seguridad más importantes de los últimos años, se trata de Spectre y Meltdown. Unas vulnerabilidades que afectan prácticamente a cualquier dispositivo con un procesador.

Podemos considerarlo el mayor fallo de seguridad en la industria de la computación moderna (y no tan moderna puesto que el fallo se extiende hasta computadores de la década de los 90′). Afecta a los procesadores de AMD, Intel e incluso ARM, lo que significa que tiene un alcance de millones de ordenadores y dispositivos móviles.

¿Qué nos pueden robar?

Prácticamente todo, ya que el núcleo del sistema, también conocido como ‘kernel’, almacena todo tipo de información sensible en memoria. Lo cual significa que pueden acceder a nuestras contraseñas, archivos, tarjetas de crédito…

Es de suma importancia actuar con rapidez y actualizar todos los dispositivos que tenemos conforme vayan saliendo las actualizaciones, de lo contrario quedaremos expuestos a algo que aunque de momento no tiene muchos exploits funcionando, los tendrá. Y estos estarán en cualquier ‘toolkit’ (caja de herramientas) de un amigo de lo ajeno. Ténganlo por seguro.

Una solución con un precio a pagar

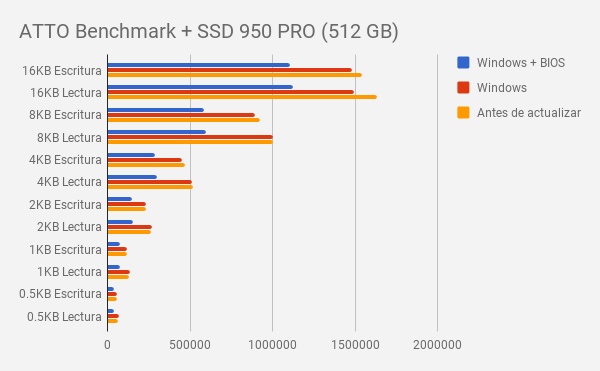

Desde Microsoft, Apple o otras grandes marcas ya han empezado a distribuir parches, pero vienen con un precio, algunos sitios afirman que el rendimiento se ve afectado hasta en un 30%, aunque en nuestro caso las diferencias dependen mucho del tipo de carga que empleemos, siendo la pérdida de rendimiento casi inexistente en algunos casos. Nosotros observamos caídas de un 3% en general (Videojuegos y aplicaciones de oficina).

En cambio en tareas donde se haga un uso intensivo del almacenamiento… Aquí nos encontramos con el problema puesto que sufrimos caídas mucho más pronunciadas en las velocidades de lectura-escritura.

Es más, muchas fuentes señalan que no existe una solución única al problema y que cada fabricante debe incorporar una suya propia. Lo cual retrasará los parches creando una ventana muy amplia que muchos intentarán aprovechar.

¿Cómo puedo evitarlo?

Como usuarios podemos hacer poco para evitarlo, las únicas herramientas que tenemos al alcance son las actualizaciones de software y las de BIOS.

A la fecha ya están disponibles actualizaciones para Linux y Windows. En el caso de Android debemos asegurarnos de tener la última actualización de seguridad (Esta es diferente a la del sistema). De momento los Pixel y Nexus ya están protegidos. A la espera quedamos de otros fabricantes como Samsung, Huawei, OnePlus, HTC…

Apple ya ha lanzado un comunicado explicando el fallo, según ellos ‘Meltdown’ es la más fácil de aprovechar, ya han lanzado un parche para ello en iOS 11.2, macOS 10.13.2 y tvOS 11.2, con el Apple Watch no ha sido necesario ya que no quedaba afectado.

Spectre en cambio es un fallo extremadamente difícil de aprovechar, y también se puede explotar a través de JavaScript por lo que Apple está trabajando en una actualización para Safari. Planean lanzar un parche para Spectre en los próximos días.

¿Quiénes descubrieron este fallo de seguridad?

Meltdown fue descubierto por tres equipos independientes. Jann Horn desde Project Zero (Google), Werner Haas y Thomas Prescher desde Cyberus Technology y Daniel Gruss, Moritz Lipp, Stephan Mangard y Michael Schwarz desde la Universidad tecnológica de Austria.

Spectre fue descubierto independientemente por dos personas, Horn y Paul Kocher, que trabajaron en colaboración con Daniel Genkin, de la universidad de Pennsylvania y la universidad de Maryland.